A pesar de que los precios de las monedas digitales se han desplomado considerablemente en los últimos meses, los autores de malware siguen siendo optimistas sobre la idea de aprovechar los dispositivos de las víctimas para la minería.

Contribuyendo con el informe de Cyber Threat Alliance sobre cryptomining y cryptojacking, la firma especializada en seguridad de redes y endpoints Sophos publicó un reporte sobre el código de criptominería no revelado en aplicaciones móviles, donde se detalla que al menos 25 apps para smartphones Android y disponibles en la tienda oficial de Google Play contienen código que extrae este tipo de moneda en segundo plano.

SophosLabs indica que estas aplicaciones, descargadas más de 120 mil veces, se disfrazan de juegos, herramientas y aplicaciones educativas, pero con un código convierten el dispositivo de la víctima en plataformas de minería de criptomonedas.

La mayoría de las apps tenían código incrustado de Coinhive, una implementación de JavaScript que utiliza la CPU del dispositivo para minar Monero (XMR). Esta moneda digital la eligen en las campañas de cryptojacking porque utiliza un libro de contabilidad público confuso diseñado para enmascarar el origen, la cantidad y el destino de una transacción.

LEA MÁS:

La red social de Google también dejó expuestos datos de miles de usuarios

“Estas aplicaciones utilizan la aceleración de la CPU para limitar su uso mediante la minería y, por lo tanto, evitan los inconvenientes habituales: el sobrecalentamiento, consumo excesivo de la batería y la lentitud general del dispositivo”, señala Pankaj Kohli, investigador de SophosLabs.

Los investigadores descubrieron que incluían una página HTML con el minero Coinhive, cargado a través del componente WebView. Dos de ellos alojaron los scripts de minería en sus propios servidores, una elección inusual teniendo en cuenta que la mayoría de las veces los mineros utilizan Coinhive como anfitrión.

“Aunque han sido prohibidas categóricamente en Google Play, muchas siguen estando disponibles de forma gratuita en el mercado”, afirmó el investigador.

Por último, Kohli recuerda que Sophos Mobile Security detecta este tipo de aplicaciones como Coinhive JavaScript Cryptocoin Miner y Android XMRig Miner.

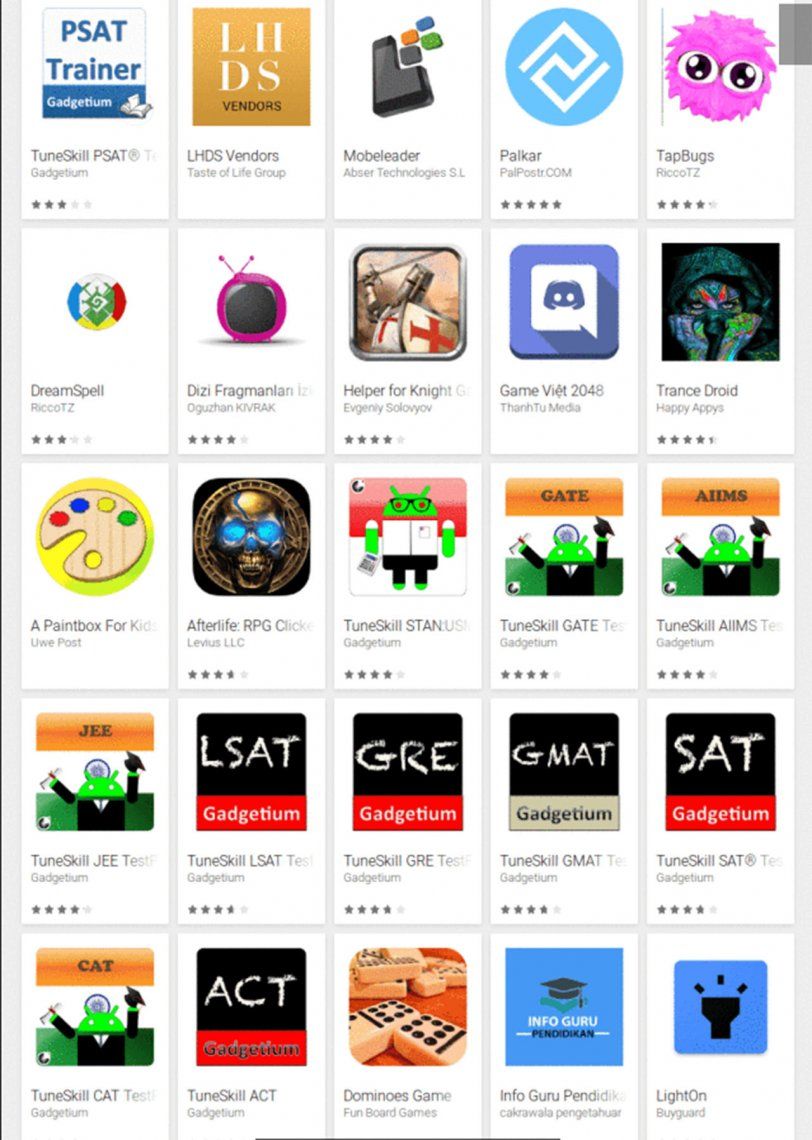

Listado de aplicaciones que extraen criptomonedas:

1. PSAT Trainer Gadgetium

2. LHDS VEndor, Taste of Life Group

3. Mobeleader, Abser Technologies

4. Palkar, PalPostr.COM

5. TapBugs, RiccoTZ

6. DreamSpell, RiccoTZ

7. Dizi Fragmanlari, Oguzhan KIVRAK

8. Helper for Knight, Evgenly Solovyov

9. Game Viet 2048, ThanhTu Media

10. Trance Droid, Happy Appys

11. A PaintBox for Kids, Uwe Post

12. Afterlife RPG Clicker, Levius LLC

13. TuneSkill STANUSM, Gadgetium

14. TuneSkill GATE, Gadgetium

15. TuneSkill AIIMS, Gadgetium

16. TuneSkill JEE, Gadgetium

17. TuneSkill LSAT, Gadgetium

18. TuneSkill GRE, Gadgetium

19. TuneSkill GMAT,Gadgetium

20. TuneSkill SAT, ,Gadgetium

21. TuneSkill CAT, ,Gadgetium

22. TuneSkill ACT, ,Gadgetium

23. Dominoes Game, Fun Board Games

24. Info Guru Pendidika, Cakrawala pengetahuar

25. LightOn, Buyguard